北京时间2017年6月27日晚,据外媒消息,欧洲多国如乌克兰、俄罗斯、西班牙、法国、英国,以及亚洲的印度,都正在遭遇Petya勒索病毒袭击,政府、银行、电力系统、通讯系统、企业以及机场都不同程度的受到了影响。

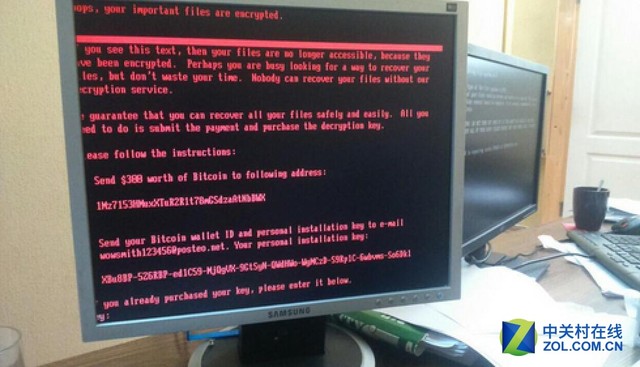

Petya勒索界面

此次黑客使用的是Petya勒索病毒的变种Petwarp,同样借助此前Windows的“永恒之蓝”(EternalBlue)漏洞进行扩散,而使用的攻击方式也与之前的WannaCry相同,以实现快速传播的目的。

不过,此前已安装过针对MS17-010漏洞的补丁用户,或者安装有可查杀WannaCry的杀毒软件,都会对Petya勒索病毒新变种进行有效防护,不用过于担心。

Petya勒索病毒与传统勒索软件很类似,都是远程锁定设备,然后索要赎金。据赛门铁克最新发布的消息显示此次攻击时仍然使用了永恒之蓝勒索蠕虫,还会获取系统用户名与密码进行内网传播。

不同的是,Petya不会对电脑中的每个文件都进行加密,而是通过加密硬盘驱动器主文件表(MFT),使主引导记录(MBR)不可操作,通过占用物理磁盘上的文件名,大小和位置的信息来限制对完整系统的访问,从而让电脑无法启动。如果想要恢复,需要支付价值相当于300美元的比特币。

那么对于一直没有更新相应补丁的用户来说,该如何防范呢?

首先,不要轻易点击email中的不明附件,尤其是rtf、doc等格式,可以安装360安全卫士等相关安全产品进行查杀。

其次,及时更新windows系统补丁,具体修复方案请参考此前发布的“永恒之蓝”漏洞修复工具。

再有,如果内网中存在使用相同账号、密码情况的机器请尽快修改密码,未开机的电脑请确认口令修改完毕、补丁安装完成后再进行联网操作。

即使有企业终端感染了Petya勒索病毒,也可通过下面的方法进行缓解:

1、关闭TCP 135端口

建议在防火墙上临时关闭TCP 135端口以抑制病毒传播行为。

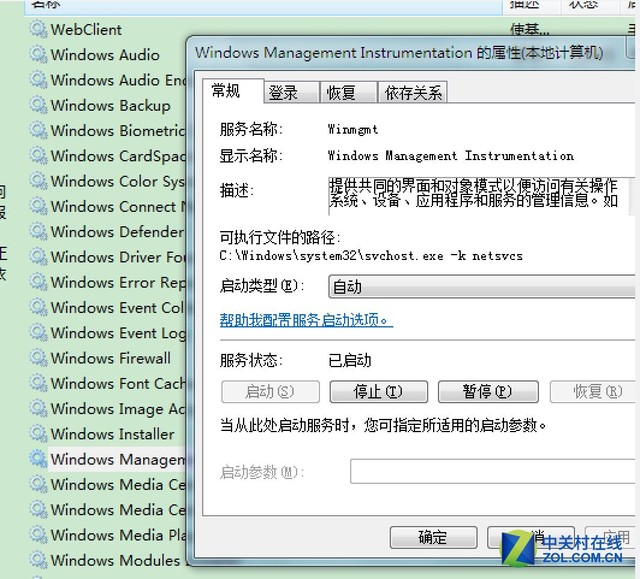

2、停止服务器的WMI服务

WMI(Windows Management Instrumentation Windows 管理规范)是一项核心的 Windows 管理技术,用户可以通过如下方法停止:

在服务页面开启WMI服务。在开始-运行,输入services.msc,进入服务。

或者,在控制面板,查看方式选择大图标,选择管理工具,在管理工具中双击服务。

在服务页面,按W,找到WMI服务,找到后双击,直接点击停止服务即可,如上图所示。

相关推荐: